DDoS-Schutz: Unterschied zwischen den Versionen

Rb (Diskussion | Beiträge) |

Rb (Diskussion | Beiträge) |

||

| Zeile 6: | Zeile 6: | ||

DDoS steht für "Distributed Denial of Service" und beschreibt eine Art von Cyberangriff, bei dem eine große Anzahl von Geräten (oftmals Botnets) gleichzeitig auf ein Ziel (wie eine Website oder einen Server) zugreift, um dessen Ressourcen zu überlasten. Das Ziel ist es, den Dienst für legitime Benutzer unzugänglich zu machen. | DDoS steht für "Distributed Denial of Service" und beschreibt eine Art von Cyberangriff, bei dem eine große Anzahl von Geräten (oftmals Botnets) gleichzeitig auf ein Ziel (wie eine Website oder einen Server) zugreift, um dessen Ressourcen zu überlasten. Das Ziel ist es, den Dienst für legitime Benutzer unzugänglich zu machen. | ||

Hierfür können wir Ihnen in allen Webhosting-, Dedicated Server-, af.stack- oder Rackspace-Tarifen einen effektiven DDoS-Schutz bieten. Im Webhosting bekommen Sie eine eigene IP für Ihre Domain(s), in den anderen Tarifen bekommen Sie auf Wunsch ein eigenes bzw. zusätzliches Netzwerkprefix. | Hierfür können wir Ihnen in allen Webhosting-, Dedicated Server-, af.stack- oder Rackspace-Tarifen einen effektiven DDoS-Schutz bieten. Im Webhosting bekommen Sie eine eigene IP für Ihre Domain(s), in den anderen Tarifen bekommen Sie auf Wunsch ein eigenes bzw. zusätzliches Netzwerkprefix. Der Traffic wird dann über unseren DDoS-Schutz-Partner (Path Network) geroutet und automatisch geschützt. Je nach Tarif können Sie auch noch weitergehende Regeln anlegen, um den Schutz perfekt auf Ihre Anwendung abzustimmen. | ||

Falls Sie sich einen DDoS-Schutz wünschen, schreiben Sie uns am besten direkt an unter support@artfiles.de und wir schicken Ihnen ein Angebot zu. | Falls Sie sich einen DDoS-Schutz wünschen, schreiben Sie uns am besten direkt an unter support@artfiles.de und wir schicken Ihnen ein Angebot zu. | ||

Version vom 9. April 2026, 21:28 Uhr

Diese Seite befindet sich derzeit in Bearbeitung.

DDoS-Schutz

DDoS allgemein

DDoS steht für "Distributed Denial of Service" und beschreibt eine Art von Cyberangriff, bei dem eine große Anzahl von Geräten (oftmals Botnets) gleichzeitig auf ein Ziel (wie eine Website oder einen Server) zugreift, um dessen Ressourcen zu überlasten. Das Ziel ist es, den Dienst für legitime Benutzer unzugänglich zu machen. Hierfür können wir Ihnen in allen Webhosting-, Dedicated Server-, af.stack- oder Rackspace-Tarifen einen effektiven DDoS-Schutz bieten. Im Webhosting bekommen Sie eine eigene IP für Ihre Domain(s), in den anderen Tarifen bekommen Sie auf Wunsch ein eigenes bzw. zusätzliches Netzwerkprefix. Der Traffic wird dann über unseren DDoS-Schutz-Partner (Path Network) geroutet und automatisch geschützt. Je nach Tarif können Sie auch noch weitergehende Regeln anlegen, um den Schutz perfekt auf Ihre Anwendung abzustimmen. Falls Sie sich einen DDoS-Schutz wünschen, schreiben Sie uns am besten direkt an unter support@artfiles.de und wir schicken Ihnen ein Angebot zu.

DDoS-Schutz im DCP

Im DCP gibt es aktuell unter "Sicherheit" -> "DDoS-Schutz" die Möglichkeit, die Adressen/Prefixe, die gegen DDoS geschützt werden sowie ggf. aktive/erfolgte Angriffe/Ereignisse (alle oder pro Prefix) anzeigen zu lassen.

Firewall Regeln bei Rackspace-Kunden

Allgemein

Über die Firewall-Regeln können Sie den ein- und ausgehenden Netzwerkverkehr gezielt steuern. Sie haben die Möglichkeit, Verbindungen basierend auf Ziel, Quelle, Protokoll sowie weiteren Parametern zu erlauben, zu blockieren oder zu limitieren.

Übersicht der Regeln

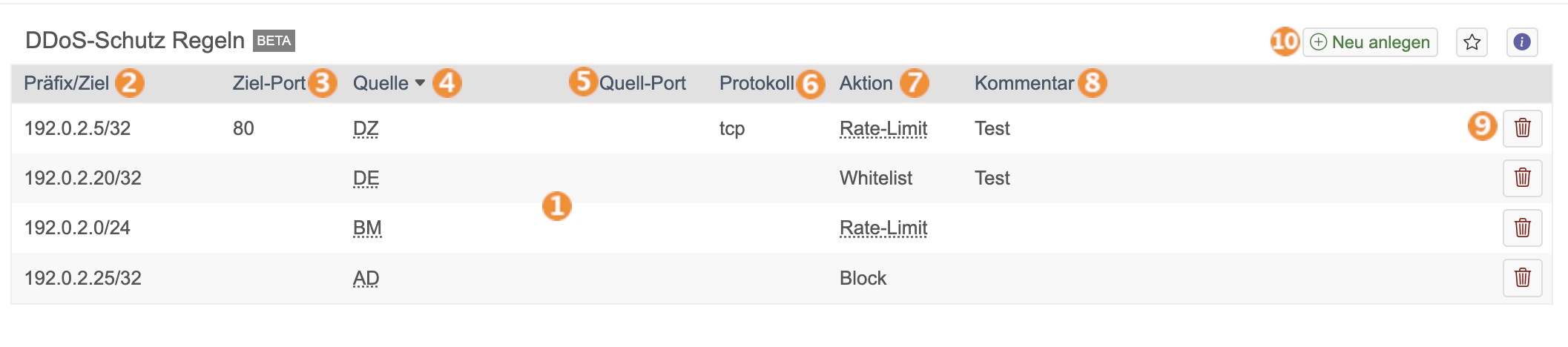

In dieser Übersicht sehen Sie alle aktuell konfigurierten DDoS-Schutzregeln. Die Regeln werden in tabellarischer Form dargestellt und können hier eingesehen sowie gelöscht werden.

- Regelliste: Hier werden alle angelegten Regeln angezeigt. Jede Zeile entspricht einer einzelnen Regel.

- Präfix / Ziel: Zeigt das Ziel der Regel, z. B. eine IP-Adresse oder ein Netzwerk im CIDR-Format (z. B.

192.0.2.0/24). - Ziel-Port: Gibt an, für welchen Port die Regel gilt (z. B.

80für HTTP). Ist kein Port angegeben, gilt die Regel für alle Ports. - Quelle: Definiert die Herkunft des Traffics. Je nach Konfiguration kann hier Folgendes angezeigt werden:

- Ländercode (z. B.

DE,DZ) - Netzwerk

- ASN (Autonomous System Number)

- Ländercode (z. B.

- Quell-Port: Zeigt den definierten Quellport der Regel an, sofern gesetzt. In den meisten Fällen bleibt dieses Feld leer, da Client-Ports dynamisch vergeben werden.

- Protokoll:Zeigt das verwendete Protokoll der Regel:

tcpudpicmpigmpgre- oder

anyfür alle Protokolle

- Aktion: Definiert, wie mit dem Traffic verfahren wird:

- Block: Zugriff wird vollständig blockiert

- Rate-Limit: Zugriff wird begrenzt

- Whitelist: Zugriff wird erlaubt (ggf. mit Einschränkungen)

- Kommentar: Optionaler Beschreibungstext zur besseren Identifikation der Regel.

- Regel löschen: Über das Papierkorb-Symbol kann die jeweilige Regel gelöscht werden.

- Neue Regel anlegen: Über den Button "Neu anlegen" können Sie eine neue Regel erstellen.

Neue Regel anlegen

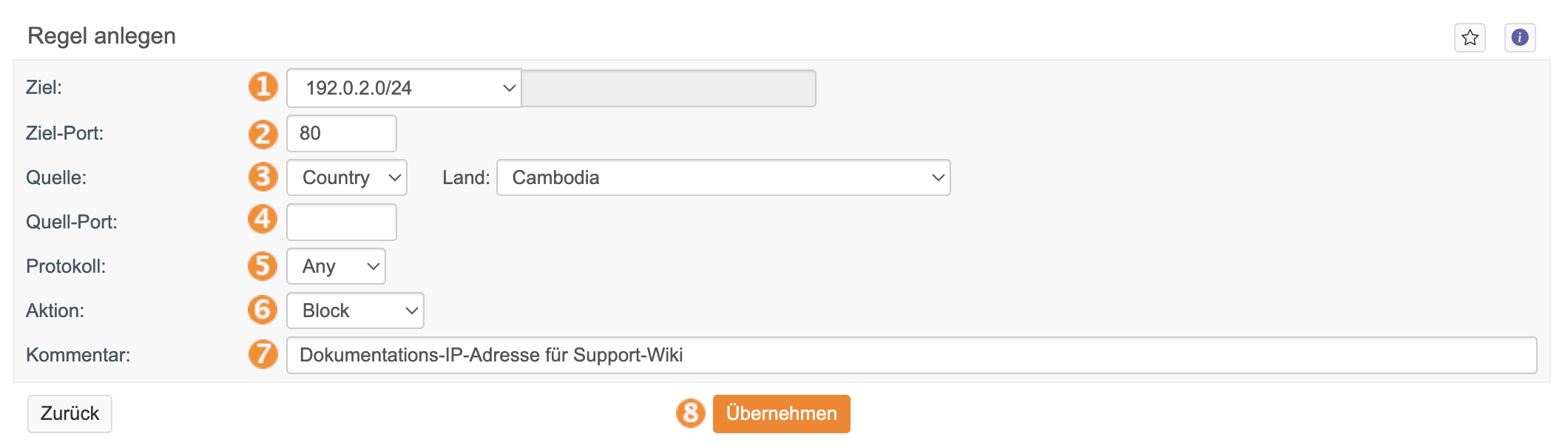

In dieser Ansicht definieren Sie eine neue Firewall-Regel:

- Destination: Hier geben Sie das Ziel der Regel an (z. B. eine IP-Adresse oder ein Netzwerk im CIDR-Format, wie

192.0.2.0/24). - Destination Port: Optional können Sie hier einen Zielport angeben (z. B.

80für HTTP oder443für HTTPS). Wird kein Port angegeben, gilt die Regel für alle Ports. - Source: Hier legen Sie fest, von wo aus der Zugriff erfolgt. Es stehen folgende Optionen zur Verfügung:

- Network: Ein bestimmtes Netzwerk

- ASN: Ein autonomes System (z. B. ein Provider)

- Country: Zugriff basierend auf einem Land

- Source Port: Optional können Sie hier einen Quellport definieren. In der Praxis wird dieses Feld meist leer gelassen.

- Protocol: Hier wählen Sie das gewünschte Protokoll:

- Any: Alle Protokolle

- TCP: Verbindungsorientiertes Protokoll (z. B. HTTP, HTTPS)

- UDP: Schnelles, verbindungsloses Protokoll (z. B. DNS)

- ICMP: Netzwerkdiagnose (z. B. Ping)

- IGMP: Multicast-Kommunikation

- GRE: Tunneling-Protokoll

- Action: Hier definieren Sie, wie mit dem Traffic verfahren wird:

- Block: Der Zugriff wird vollständig blockiert

- Rate-Limit: Der Zugriff wird begrenzt (z. B. zur Vermeidung von Angriffen). Hier können verschiedene Rate-Limit-Einstellungen gewählt werden. Diese Rate-Limit-Einstellungen können Sie vorher unter "Rate Limit" definieren.

- Whitelist: Zugriff wird erlaubt

- Comment: Optional können Sie hier einen Kommentar hinterlegen, um die Regel später besser zuordnen zu können.

- Übernehmen: Mit einem Klick auf „Übernehmen“ wird die Regel gespeichert und aktiv.

Hinweise

- Achten Sie darauf, sich nicht selbst auszusperren (z. B. durch falsche Block-Regeln).

- Die im Artikel verwendeten IP-Adressen (z. B.

192.0.2.0/24) sind sogenannte Dokumentationsadressen und dienen ausschließlich als Beispiel.

Rate Limits

Dieser Bereich ist dafür da, um Rate-Limits zu konfigurieren, die dann in den Firewall-Regeln gesetzt werden können. Wichtig ist, dass diese Rate-Limits erst greifen, wenn man diese über die Firewall-Regeln auch nutzt.

Übersicht der Rate-Limits

- Bezeichnung: Hier steht die gesetzte Bezeichnung für das erstellte Rate-Limit.

- Pakete pro Sekunde: Hier sehen Sie das eingestellte Rate-Limit.

- Kommentar: Hier sehen Sie den bei dem Rate-Limit eingegeben Kommentar.

- Wenn Sie auf eines der Rate-Limits klicken, können Sie dieses bearbeiten.

- Bei einem Klick auf "+ Neu anlegen" können Sie ein neues Rate-Limit eintragen.

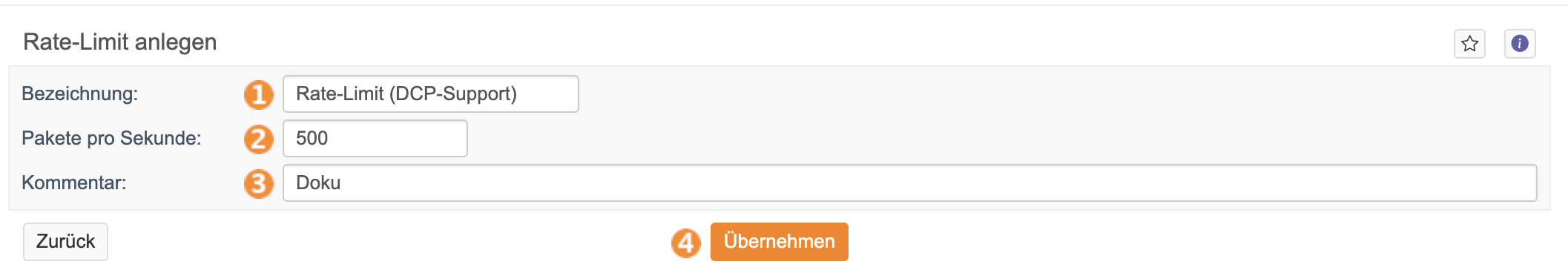

Rate-Limit anlegen

- Bezeichnung: Hier können Sie die Bezeichnung für das Rate-Limit setzen, die zur besseren Erkennung bei der Auswahl in der Firewall-Regel hilft.

- Pakete pro Sekunde (pps): Hier definieren Sie den maximal zulässigen Datenverkehr (gemessen in Netzwerkpaketen), bevor die Rate-Limit-Regel greift.

- Tipp zur Einstellung: Ein normaler Website-Aufruf generiert in der Regel nur wenige Pakete pro Sekunde. Hohe Werte (z.B. mehrere tausend Pakete pro Sekunde von einer einzigen IP) deuten oft auf einen automatisierten Angriff (z.B. HTTP-Flood oder UDP-Flood) hin. Setzen Sie den Wert so, dass der normale Traffic Ihrer Anwendung nicht eingeschränkt wird, aber ungewöhnlich hohe Lastspitzen abgefangen werden (z.B.

1000oder5000, je nach Anwendungsfall).

- Tipp zur Einstellung: Ein normaler Website-Aufruf generiert in der Regel nur wenige Pakete pro Sekunde. Hohe Werte (z.B. mehrere tausend Pakete pro Sekunde von einer einzigen IP) deuten oft auf einen automatisierten Angriff (z.B. HTTP-Flood oder UDP-Flood) hin. Setzen Sie den Wert so, dass der normale Traffic Ihrer Anwendung nicht eingeschränkt wird, aber ungewöhnlich hohe Lastspitzen abgefangen werden (z.B.

- Kommentar: Wenn Sie ein Kommentar hinzufügen möchten, können Sie das an dieser Stelle tun.

- Zum Anlegen des Rate-Limits müssen Sie schließlich auf den "Übernehmen"-Button klicken.